指纹浏览器有安全风险吗?哪一款称得上是真正安全?

2026.03.18 15:26

2026.03.18 15:26 在跨境电商、社交媒体运营和Web3多账户管理这些场景里,很多朋友都离不开指纹浏览器。它能帮我们创建多个独立环境,避免账号被平台关联封禁。可最近几年,行业里出了好几起真实的安全事故,让不少人开始问同一个问题:指纹浏览器到底安不安全?单纯看它能不能改指纹、换IP够吗?还是说背后藏着更大的隐患?

我这几年接触了不少这类工具,也看过公开的行业审计报告和真实案例。结论很清楚:安全风险远不止“指纹”两个字。真正决定一款指纹浏览器靠不靠谱的,是厂商在服务端、客户端架构、本地数据保护这些地方的投入。指纹和IP只是表层,底层架构如果出问题,用户存的Cookie、支付凭证甚至钱包私钥都可能直接暴露。

一、低端指纹浏览器有哪些风险?

1.客户端Electron框架配置不当的风险

很多指纹浏览器都用Electron框架来做桌面端,这本身没问题,但如果配置不当,就等于把大门敞开。比方说主进程直接能访问Node.js接口,或者上下文隔离没开好,一次普通的XSS攻击就能升级成远程代码执行(RCE)。我见过类似案例,攻击者通过一个恶意网页,就能直接读取浏览器里所有环境的本地文件,批量把钱包里的资产转走。

2.服务端防护不足的重大隐患

2025年初就有一款主流工具,因为服务端被入侵,导致用户直接损失超过470万美元。原因很简单:厂商对数据泄露防护、SQL注入防范、DDoS防护这些基础投入不够。服务端存着用户账号信息、支付记录,一旦被攻破,损失不是单个用户的事,而是几万人一起遭殃。很多小团队开发的产品在这块明显力不从心,因为安全建设要持续烧钱烧人,不是一两天能搞定的。

3.本地Profile目录的安全漏洞

传统做法是为每个环境建一个本地文件夹,里面明文放着字体列表、Cookie、Canvas数据等。任何能接触到你电脑的人,甚至你自己不小心点开的恶意脚本,都能直接改这些文件。改了之后,账号指纹就乱了,平台一检测就能关联上。更别提有些产品还提供云同步功能,把整个环境打包上传到厂商服务器——这时候你的私钥安全就完全取决于厂商的云防护水平。

4.本地服务接口暴露的致命问题

不少产品为了方便自动化,会在本地跑一个HTTP或WebSocket服务,结果CORS设成*,端口固定,又没加任何认证。互联网上随便一个恶意页面就能调用这些接口,启动环境、读文件、甚至转发请求到后端,等于把所有账号一次性交给攻击者。这不是理论风险,行业里已经发生过类似“一键攻击”事件,用户打开一个钓鱼链接,几秒钟内所有钱包资产就被清空。

二、如何挑选安全的指纹浏览器?

这些风险听起来吓人,但不是说指纹浏览器就不能用了,关键在于怎么挑。判断一款产品安不安全,不能只看宣传的“21个指纹维度”或者“随机化模拟”,得看实打实的硬指标:厂商有没有ISO27001信息安全认证?有没有专门的安全团队做持续审计?客户端隔离是不是做到进程、内存、网络三层?本地数据是不是默认加密存储?更新机制有没有强制代码签名?这些才是真正能降低风险的点。

比特浏览器的安全优势

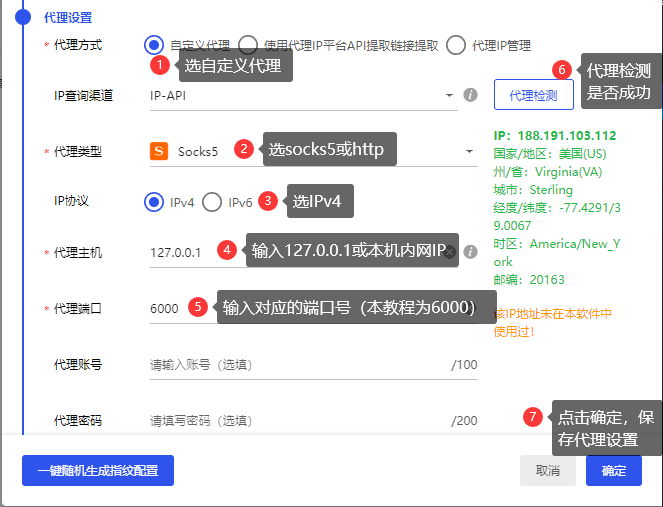

综合这些维度来看,市面上确实有几款产品在安全建设上走得更扎实。其中比特浏览器给我印象比较深,基于Chromium和Firefox开源内核开发,官方资料显示防关联覆盖了几乎所有指纹维度,并且实现了进程、内存、网络三重隔离。这三重隔离直接针对了前面提到的Electron主进程访问风险和本地API暴露问题,能有效减少跨环境数据泄露。

三、亲自测试验证安全性

建议大家先用免费试用期自己测一测:创建几个环境,去browserleaks.com、todetect.cn这些网站验证指纹独立性,再用IP检测工具确认代理纯净度,最后看一看隐私政策里数据所有权写得清不清楚。如果你正好在找一款平衡了安全、稳定和易用性的工具,不妨去比特浏览器官网看看最新版本,亲手试一试环境创建和隔离效果。选对工具,少走很多弯路,也能让自己的账户运营更安心。

BitBrowser

BitBrowser

双端协同,多开账号

双端协同,多开账号 丰富的指纹配置,有效防关联

丰富的指纹配置,有效防关联 多员工协同管理,高效运营

多员工协同管理,高效运营