什么是网络环境,如何构建一个安全的网络环境?

2026.02.26 10:53

2026.02.26 10:53在当今高度互联的商业体系中,网络环境的安全直接关系到企业的数据资产与业务连续性。简单来说,网络环境是指计算机系统、网络设备、通信线路以及相关软件和数据所构成的整体运行空间。它不仅包含路由器、交换机等物理基础设施,也涵盖了IP地址、浏览器指纹、访问控制协议等数字身份标识。

构建一个安全的网络环境,意味着要建立一套多层次的防御体系,以防止未经授权的访问、数据泄露以及恶意攻击。以下是构建高强度网络安全环境的具体执行路径。

一、夯实网络基础设施与访问控制

网络基础设施安全是整个防御体系的物理和逻辑基础。安全策略的落地需要依托严格的访问控制与网络架构设计。

· 实施最小权限原则与多因素认证 (MFA): 确保网络中的每个用户和设备仅拥有完成其特定任务所需的最低访问权限。结合多因素认证,即使密码被盗,攻击者也无法轻易获取系统控制权。

· 网络分段与隔离: 将内部网络划分为多个较小的独立网段(例如通过VLAN技术)。这种做法可以有效限制攻击者在入侵某一点后的横向移动,将敏感数据和关键业务系统与常规网络流量物理或逻辑隔离开来。

· 配置防火墙与入侵检测系统 (IDS/IPS): 防火墙作为内部可信网络与外部不可信网络之间的屏障,需配置严格的“默认拒绝”规则。结合入侵检测与防御系统,可以实时监控网络流量,主动识别并阻断异常数据包。

二、浏览器环境与数字身份隔离

传统的网络安全往往侧重于底层网络架构,但很多数据泄露和业务封禁发生在应用层,尤其是浏览器端。对于需要管理多个海外社交媒体账户、运营跨境电商或进行全球市场调研的企业来说,IP地址和浏览器指纹是网络环境中最容易暴露的漏洞。

目标网站的反欺诈系统会通过读取设备的IP位置、Canvas指纹、WebRTC信息、字体和语言库等,来判定访问者的真实身份和网络环境。如果多个业务账号在同一个常规网络环境下登录,极易被判定为关联违规。

为了解决这一应用层的安全需求,引入专业的环境隔离工具是必要的一环。例如,很多出海企业在构建安全运营网络时,会直接应用比特浏览器这类专业的指纹浏览器产品。

将比特浏览器纳入网络安全策略,主要利用其以下真实功能来强化环境隔离:

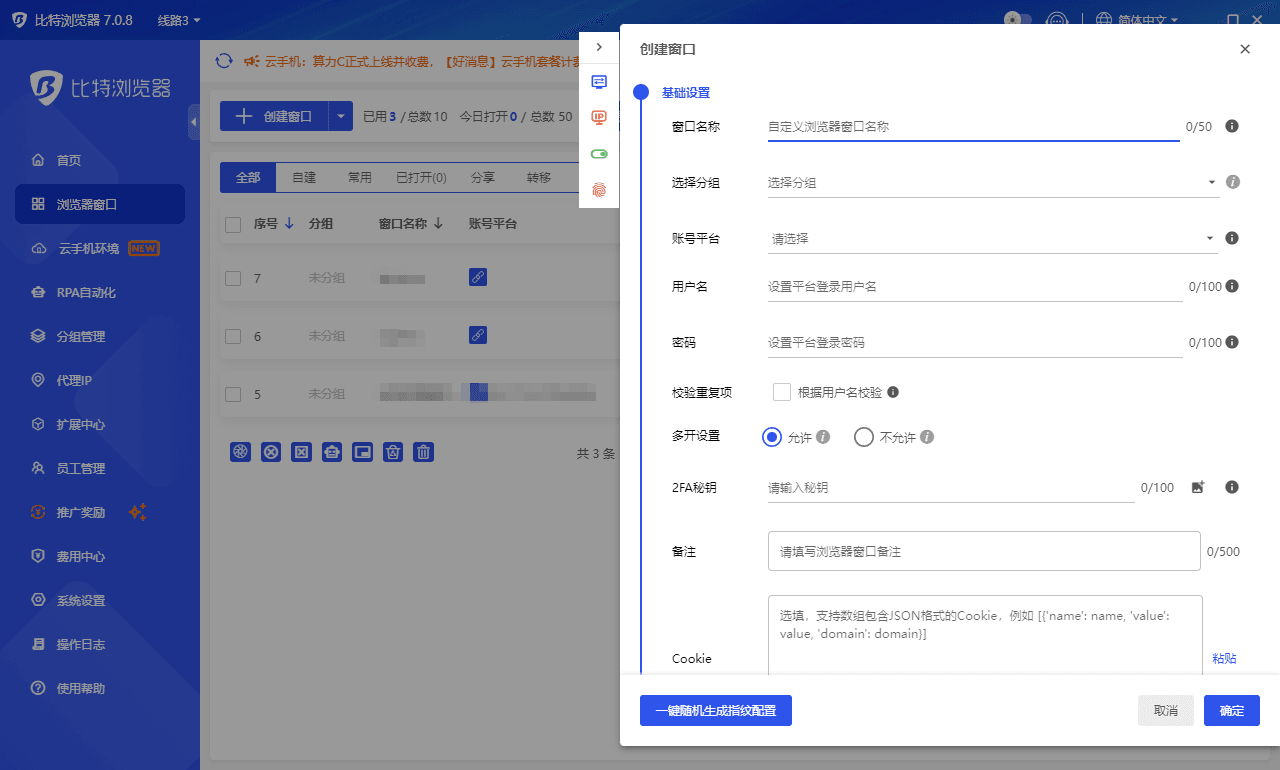

· 独立浏览器环境创建: 比特浏览器允许用户在同一台电脑上生成多个相互独立的物理级浏览器环境。每个环境的Cookie、本地存储和其他缓存文件完全隔离,从根本上阻断了数据交叉泄露。

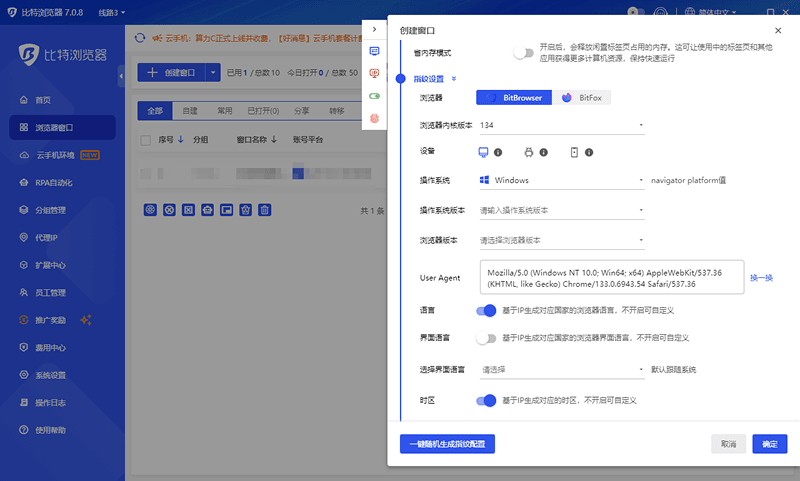

· 深度指纹伪装与防关联: 软件能够自定义或随机生成各种硬件及软件指纹(包括UserAgent、时区、WebRTC、地理位置等)。这意味着你可以向目标网站呈现一个完全合规且独立的本地网络身份,降低被恶意追踪的风险。

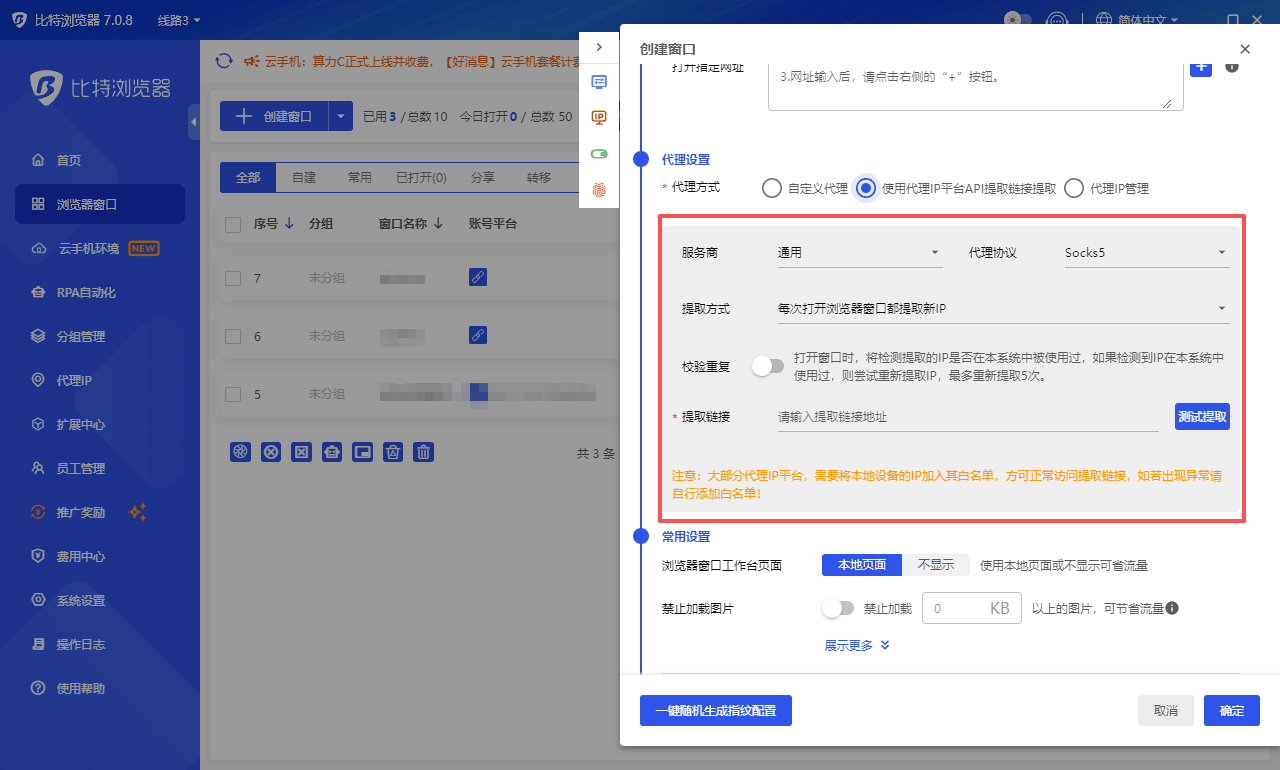

· 无缝集成独立代理IP: 企业可以将购买的各类协议代理(如SOCKS5、HTTP等驻留IP或数据中心IP)直接配置到比特浏览器的指定环境中。通过这种方式,不仅隐藏了真实的本地IP,还确保了特定业务账号始终在指定的国家或地区网络环境下运行。

三、防御常见网络威胁与持续监控

安全环境的构建不是一次性的配置,而是动态对抗的过程。恶意软件、勒索病毒以及针对员工的钓鱼攻击是破坏网络环境最常见的手段。

· 定期漏洞评估与系统补丁管理:

使用自动化工具结合人工审查,定期扫描网络终端和服务器的开放端口及过时软件。建立基线后,优先修复高危漏洞,保持作系统和固件的最新状态。

· 全天候安全监控与日志审计:

收集并分析防火墙、服务器和关键应用的安全日志。通过建立基准网络行为模型,系统能在第一时间捕捉到异常的流量突增或非工作时间的敏感数据访问,从而快速触发警报。

· 端到端数据加密:

无论数据是处于静态存储状态,还是在网络中传输,都必须采用高强度的加密协议(如TLS/SSL),确保即使网络层被监听,核心数据依然无法被解读。

四、完善安全管理流程与应急响应

技术工具需要配套完善的管理制度才能发挥最大效能。

· 制定应急预案 (灾难恢复计划):

假设网络防线已被突破,企业需要有一套清晰的操作手册(Runbook)来隔离受感染的系统、追踪泄露源头并恢复数据备份。定期进行应急演练是验证预案有效性的唯一标准。

· 引入项目管理工具跟踪安全进度:

在执行复杂的网络安全改造项目时,建议使用专业的项目管理系统(如PingCode或Worktile)来分配安全修复任务,跟踪漏洞修复进度,确保各项安全策略的执行不留死角。

· 培养零信任安全文化:

放弃“内部网络即安全网络”的传统认知。对所有内部和外部的访问请求进行持续的身份验证和授权审查。同时,定期对员工进行防网络钓鱼和社会工程学的实战培训,从源头减少人为失误带来的安全隐患。

总结:

构建一个安全的网络环境,需要将底层的硬件防火墙、中层的网络隔离架构,以及上层的浏览器身份隔离(如结合比特浏览器及代理配置)紧密结合,形成一套动态且立体的防御体系。

BitBrowser

BitBrowser

双端协同,多开账号

双端协同,多开账号 丰富的指纹配置,有效防关联

丰富的指纹配置,有效防关联 多员工协同管理,高效运营

多员工协同管理,高效运营